大无极病毒的主要危害是乱髮邮件,邮件内容的一部分来自被感染机器中的资料,因此有可能泄漏用户的机密档案,特别是对利用区域网路办公的企事业单位,所以这个病毒极有可能大面积传播。请广大用户关注瑞星网站的升级信息,防止重要资料泄漏。

基本介绍

- 中文名:大无极病毒

- 外文名:Worm.Sobig

- 发作时间:随机

- 病毒类型:蠕虫病毒

- 传播方式:网路/邮件

- 感染对象:网路

病毒危害

它通过区域网路传播,查找区域网路上的所有计算机,并试图将自身写入网上各计算机的启动目录中以进行自启动。该病毒一旦运行,在计算机联网的状态下,就会自动每隔两小时到某一指定网址下载病毒,同时它会查找电脑硬碟上所有邮件地址,向这些地址传送标题如:"Re: Movies"、"Re: Sample"等字样的病毒邮件进行邮件传播,该病毒还会每隔两小时到指定网址下载病毒,并将用户的隐私发到指定的信箱。由于邮件内容的一部分是来自于被感染电脑中的资料,因此有可能泄漏用户的机密档案,特别是对利用区域网路办公的企事业单位,最好使用网路版防毒软体以防止重要资料被窃取! 大无极病毒

大无极病毒

大无极病毒

大无极病毒发现清除

病毒的发现与清除:

此病毒会有如下特徵,如果用户发现计算机中有这些特徵,则很有可能中了此病毒: 大无极病毒

大无极病毒

大无极病毒

大无极病毒⒈病毒第一次启动时会把自己複製到windows目录下命名为:winmgm32.exe。

⒉病毒会修改注册表,在HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run中添加键值WindowsMGM键,该键值的内容是病毒的档案路径,这样在下一次启动计算机时,病毒会自动运行。

⒊病毒会遍历区域网路,并尝试把自己複製到其它计算机的Windows\All Users\Start Menu\Programs\StartUp\及Documents and Settings\All Users\Start Menu\Programs\Startup,用户可以查看这些目录。

⒋用户会传送病毒邮件进行网路传染,病毒会建立标题为:"Re: Movies","Re: Sample","Re: Document","Re: Here is that sample",附属档案为:"Movie_0074.mpeg.pif","Sample.pif","Document003.pif","Untitled1.pif"的病毒邮件。

用户如果在自己的计算机中发现以上全部或部分现象,则很有可能中了“大无极” (Worm.Sobig)病毒。用户可以手工删除以上提到的病毒档案和注册表键值,但如果要想完全清除该病毒造成的影响,最好还是选用防毒软体进行清除。

解决方案

一、首先在资源管理器中结束此病毒程式的进程,并且在系统目录中查找此病毒的生成档案winmgm32.exe,找到后将其删除;也可以在DOS操作环境中将此病毒档案删除。

二、在注册表编辑器:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run中将键值:WindowsMGM删除。

三、及时升级防毒软体,升级之后在整个硬碟中查杀此病毒,彻底清除掉查到的“大无极”蠕虫病毒。广大区域网路用户也可以通过网路版防毒软体进行彻底的防毒工作,以消除此病毒造成的影响。

预防措施

打开邮件监控

由于该病毒有很强邮件传播特性,所以建议广大用户在上网收信之前,打开邮件监控,过滤病毒,以防此病毒的感染。 大无极病毒

大无极病毒

大无极病毒

大无极病毒区域网路用户进行全网查毒

该病毒会在区域网路全速传播,为了减少您的损失,请网管将区域网路系统中心进行升级,进行全网查毒。

病毒变种介绍——大无极变种(Worm.sobig.b)

警惕程度:★★★★

发作时间:随机

病毒类型:蠕虫病毒

传播方式:网路/邮件/区域网路

感染对象:区域网路

病毒介绍

该病毒于5月18日起开始在全球泛滥,5月19日登入中国,它运行时会複製自己到系统目录中,修改注册表进行自启动,同时向外传送大量病毒邮件,占用系统资源。

该病毒除了通过邮件、区域网路进行快速传播以外,它还会在后台连线病毒指定的四个网站,在这四个网站上下载病毒档案并运行,这样以来,大大增加了该病毒的扩展性。如果病毒作者将该病毒的更新版本放入网站,那幺被感染计算机上的病毒就会不定时地升级自身,完成新的变形,使反病毒软体无法查出;如果病毒作者直接将一些木马病毒放入这些网站,则被感染计算机上的病毒就会成为这些病毒的帮凶,因此,该病毒对企事业单位有更大的危害性。

病毒的发现与清除

此病毒会有如下特徵,如果用户发现计算机中有这些特徵,则很有可能中了此病毒:

⒈ 病毒运行时会将自身複製到系统目录下,命名为:msccn32.exe。

⒉ 病毒会修改注册表,在HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\

CurrentVersion\Run启动项中添加键值System Tray,该键值的内容是病毒的档案路径,这样在下一次启动计算机时,病毒会自动运行。

⒊ 病毒会遍曆局域网,并尝试把自己複製到其它计算机的Windows\All Users\Start Menu\Programs\StartUp\及Documents and Settings\All Users\Start Menu\Programs\Startup,用户可以查看这些目录。

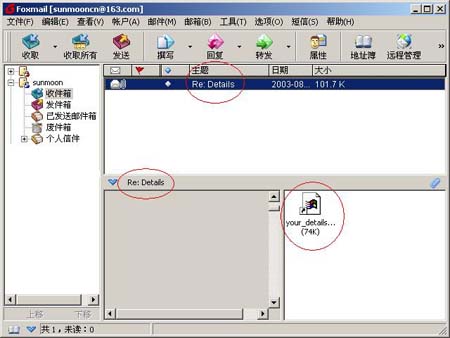

⒋ 病毒会搜寻硬碟上的所有*.web,*.txt,*.dbx,*.htm,*.html及*.eml的档案,从中提取出email地址,然后向这些地址传送含病毒的邮件。该病毒邮件有以下标题:

Your details | Approved (Ref: 38446-263) | Re: Approved (Ref: 3394-65467) | Your password |

Re: My details | Screensaver Cool screensaver | Re: Movie | Re: My application |

用户如果在自己的计算机中发现以上全部或部分现象,则很有可能中了“大无极变种” (Worm.Sobig.b)病毒。

病毒变种介绍——大无极变种C(Worm.SoBig.c) 2003年6月,瑞星全球反病毒监测网截获了大无极系列病毒的一个新变种:Worm.SoBig.C,中文名称为:大无极变种C。该病毒与上一版本病毒(Worm.Sobig.B)相比,除了对其体内的字元串进行了加密处理外,最值得关注的是病毒限制自身传播的现象。

瑞星的反病毒工程师在分析该病毒时发现,该病毒体内有一段时间判断代码。这在近期发现的病毒中是极其少见的,更为奇怪的是,这段时间判断代码不是病毒发作的条件,而是病毒对自身传播的限制条件,当系统时间大于2003年6月8日时,病毒将自动停止传播。

探究病毒“自残”的原因,瑞星资深反病毒专家分析说:“从病毒编写逻辑上讲,病毒作者肯定是希望其编写的病毒能够广泛传播,而这个病毒的一反常态,显示了一个危险的信号,就是该病毒只是一个测试版本,不久的将来,病毒编写者还会推出更厉害的新版本”。一般病毒编写者仅仅进行病毒编写,不会分阶段地进行测试,而这个大无极病毒变种6月8日自动失效的这个特性,表明了病毒编写已经进入“标準化”、“流程化”的正规阶段,这说明了一个新的病毒时代即将到来,而反病毒厂商的反病毒之路则更加艰辛。

“大无极变种C”的特徵如下:

一 拷贝自身

该病毒运行后,会将自己複製到Window目录下,命名为:mscvb32.exe,并修改注册表的自启动项进行自启动。

二 加密自身数据

该病毒对其体内的字元串进行了加密处理,增加了病毒分析的难度。

三 感染区域网路

病毒会搜寻本地区域网路资源,并试图将病毒档案複製到区域网路计算机中的:c$,d$,e$共享下的Windows\All Users\Start Menu\Programs\StartUp及Documents and Settings\All Users\Start Menu\Programs\Startup目录,增大病毒启动机会。

四 邮件传播

病毒会搜寻磁碟中的*.web,*.txt,*.dbx*.htm,*.html及*.eml档案,并从中提取出mail地址进行邮件传播,

邮件的标题可能为: | 病毒邮件的附属档案名可能为: |

Re: Submited (004756-3463) | screensaver.scr |

Re: Your application | submited.pif |

Re: Movie | documents.pif |

Re: 45443-343556 | movie.pif |

Re: Application | 45443.pif |

…… | application.pif |

没有安装防毒软体的用户要注意这此标题与附属档案的邮件。

鑒于该病毒的特性,瑞星公司建议企事业单位使用网路版反病毒软体,进行日常的网路安全维护,并打开监控、及时升级,随时防止该病毒推出新版本。

病毒变种介绍——大无极变种D(Worm.SoBig.d) 警惕程度:★★★☆

发作时间:随机

病毒类型:蠕虫病毒

传播方式:区域网路/邮件

感染对象:邮件

依赖系统: WIN9X//NT/2000/XP

病毒介绍

大无极变种D(Worm.SoBig.d)病毒于2003年6月19日被瑞星全球反病毒监测网截获,该变种是大无极病毒家族的第4代成员,在病毒编写技术上虽然同上几代病毒区别不大,但鑒于大无极变种B版和C版等变种已经在网路上小範围泛滥,如果不及时防範,该变种病毒很可能会使系统再次面临被病毒感染的威胁。

病毒特性

一、拷贝自身到windows目录

病毒会将自身拷贝到%Windir%目录中(默认为:c:\windows或c:\winnt),并命名为:Cftrb32.exe,然后建立两个配置档案:dftrn32.dat 、rssp32.dat。

二、 修改注册表自启动

病毒运行时会修改注册表的自启动项:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run,在其中添加一个名为:"SFtrb Service",内容为:"%Windir%\cftrb32.exe"的键值,当系统重启时,病毒便会自动运行。

三、感染区域网路中的计算机

当计算机连线在网路中时,病毒便会通过计算机连线,将自身拷贝到区域网路中的其它计算机中的:Windows\All Users\Start Menu\Programs\StartUp 目录和Documents and Settings\All Users\Start Menu\Programs\Startup目录,当区域网路中被感染的计算机重启时,病毒便会自动运行,在区域网路中的其它计算机中激活。

四、通过邮件传播

病毒运行时还会搜寻计算机中的.wab 、.dbx 、.htm 、.html 、.eml 、.txt类型的档案,在其中寻找有效的邮件地址,找到后,便生成病毒邮件,向外大量传送。

病毒邮件的标题为以下几种可能: | 病毒邮件的附属档案为以下几种可能: |

Re: Documents | Document.pif |

Re: App.00347545-002 | app003475.pif |

Re: Movies | movies.pif |

Application Ref: 456003 | ref_456.pif |

Re: Your Application (Ref: 003844) | Application844.pif |

Re: Screensaver | Screensaver.scr |

Re: Accepted | Accepted.pif |

Your Application | Applications.pif |

…… | Application.pif |

病毒变种介绍——大无极变种E(Worm.SoBig.E) 警惕程度:★★★★

发作时间:随机

病毒类型:蠕虫病毒

传播方式:邮件/区域网路

感染对象:区域网路

依赖系统: WIN9X//NT/2000/XP

病毒介绍

于2003年6月19日被瑞星全球反病毒监测网截获,该病毒是目前大无极病毒家族中最厉害的一个变种,其传播範围与传播速度都超过了其它变种。病毒运行后会将自身複製到系统目录下,并修改注册表进行自启动。然后感染区域网路中的计算机,将自已放入启动目录,导致全网带毒,病毒还会搜寻用户的mail地址,向外大量传送邮件,使网路瘫痪。

病毒的发现与清除

此病毒会有如下特徵,如果用户发现计算机中有这些特徵,则很有可能中了此病毒:

⒈病毒运行时会将自身拷贝到:%Windir%\目录下命名为:winssk32.exe,然后在该目录下建立一个名为msrrf.dat的病毒配置档案。用户可以查找计算机,找到这两个档案后将之删除。

注意:%Windir%是一个变数,它指的是系统安装目录,默认是:“C:\Windows”或:“c:\Winnt”,也可以是用户在安装作业系统时指定的其它目录。

⒉病毒运行时会修改注册表的自启动项:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run,在其中加入名称为:SSK Service, 内容为:%Windir%\winssk32.exe的键值,以便下次系统启动时病毒能自动运行。用户可以用REGEDIT工具,将该病毒键值直接删除,使病毒无法启动。

⒊病毒运行时会在记忆体中产生一个名为:winssk32的执行绪。NT以上操作系统的用户可以用任务管理器直接将该进程杀掉,9X作业系统的用户则只能用第三方软体如PROCⅥEW等杀掉该病毒进程。

⒋ 病毒会搜寻区域网路中的计算机,如果发现有默认共享的计算机,则病毒会将自身拷贝到这些计算机中的:Windows\All Users\Start Menu\Programs\StartUp、Documents and Settings\All Users\Start Menu\Programs\Startup目录中。用户可以检查一下这些目录,看是否存在上面提到的病毒体,如果有则可以直接清除。

⒌ 病毒会搜寻磁碟中的*.web,*.txt,*.dbx*.htm,*.html及*.eml档案,并从中提取出mail地址进行邮件传播,

邮件的发信人可能为:support@ yahoo . com

邮件的标题可能为:

·Re: Application | ·Re: Movie | ·Re: Movies |

·Re: Submitted | ·Re: ScRe:ensaver | ·Re: Documents |

·Re: Re: Application ref 003644 | ·Re: Re: Document | ·Your application |

·Application.pif | ·Applications.pif | ·movie.pif |

·Screensaver.scr | ·submited.pif | ·new document.pif |

·Re: document.pif | ·004448554.pif | ·Referer.pif |

邮件的附属档案可能为:

your_details.zip | application.zip | document.zip | screensaver.zip | movie.zip |

没有安装防毒软体的用户如果收到这样的邮件,则可以直接删除这此邮件。

用户如果在自己的计算机中发现以上全部或部分现象,则很有可能中了大无极变种E(Worm.SoBig.E)病毒。

瑞星反病毒专家的安全建议

⒈ 建立良好的安全习惯。例如:对一些来历不明的邮件及附属档案不要打开,不要上一些不太了解的网站、不要执行从 Internet 下载后未经防毒处理的软体等,这些必要的习惯会使您的计算机更安全。

⒉ 关闭或删除系统中不需要的服务。默认情况下,许多操作系统会安装一些辅助服务,如 FTP 客户端、Telnet 和 Web 伺服器。这些服务为攻击者提供了方便,而又对用户没有太大用处,如果删除它们,就能大大减少被攻击的可能性。

⒊ 经常升级安全补丁。据统计,有80%的网路病毒是通过系统安全漏洞进行传播的,象红色代码、尼姆达等病毒,所以我们应该定期到微软网站去下载最新的安全补丁,以防範未然。

⒋ 使用複杂的密码。有许多网路病毒就是通过猜测简单密码的方式攻击系统的,因此使用複杂的密码,将会大大提高计算机的安全係数。

⒌ 迅速隔离受感染的计算机。当您的计算机发现病毒或异常时应立刻断网,以防止计算机受到更多的感染,或者成为传播源,再次感染其它计算机。

⒍ 了解一些病毒知识。这样就可以及时发现新病毒并採取相应措施,在关键时刻使自己的计算机免受病毒破坏:如果能了解一些注册表知识,就可以定期看一看注册表的自启动项是否有可疑键值;如果了解一些记忆体知识,就可以经常看看记忆体中是否有可疑程式。

⒎ 最好是安装专业的防毒软体进行全面监控。在病毒日益增多的今天,使用毒软体进行防毒,是越来越经济的选择,不过用户在安装了反病毒软体之后,应该经常进行升级、将一些主要监控经常打开(如邮件监控)、遇到问题要上报,这样才能真正保障计算机的安全。

病毒变种介绍——大无极变种F(Worm.SoBig.F) 警惕程度:★★★★★

发作时间:随机

病毒类型:蠕虫病毒

传播途径:网路/邮件

依赖系统: WIN9X/NT/ 2000/XP

病毒介绍

该病毒有以下三大特性:

一、邮件传播能力非常强。病毒作者在原来病毒的基础上,做了改良,使得“大无极变种F”病毒不但会搜寻地址簿中的邮件地址,还能从网页档案中寻找存在的邮件地址,病毒甚至还能直接在邮件中寻找相关的邮件地址,这些特性大大增强了病毒的邮件传播能力,从而使该病毒能在短时间内就大量泛滥。

二、病毒的区域网路传播能力很强。病毒运行时会寻找区域网路中的其它计算机,找到后便会将自己複製到这些计算机的启动目录,在下次重启时,这些计算机中的病毒便会被自动激活,然后形成连锁反应,同时向外大量传播并迅速耗尽邮件伺服器资源。

三、病毒具有自我升级能力。反病毒工程师还发现,该病毒运行时还会通过网路直接与外界的病毒製造者进行沟通,并通过网路直接将自身升级,这样就可以在传播的过程中完成变异,形成一个新的变种病毒,继续在网路上泛滥。

病毒的发现与清除

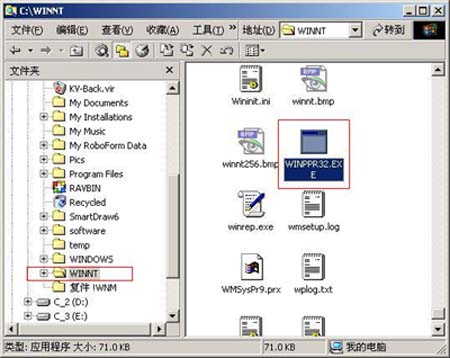

⒈ 病毒运行时会参记忆体中产生一个名为:“WINPPR32”的病毒进程,用户可以用任务管理器(CTRL+SHIFT+DELETE)或第三方记忆体编辑工具来找到该病毒进程,并将这个进程杀掉。

⒉ 病毒运行时,会将自身複製到系统目录,并命名为:%WINDIR%\WINPPR32.EXE,用户可以查找该病毒档案,然后将这个病毒档案删除。

注意:%Windir%是一个变数,它指的是作业系统安装目录,默认是:“C:\Windows”或:“c:\Winnt”,也可以是用户在安装作业系统时指定的其它目录。%systemdir%是一个变数,它指的是操作系统安装目录中的系统目录,默认是:“C:\Windows\system”或:“c:\Winnt\system32”。

⒊ 病毒会修改注册表的HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\项,在其中加入“TrayX ="%WINDIR%\winppr32.exe /sinc"的病毒键值,用户可以用REGEDIT 工具直接删除该病毒键值来避免病毒的自启动。

⒋ 病毒会通过网路枚举本地区域网路资源并试图将病毒档案複製到系统的c$,d$,e$的Windows\All Users\Start Menu\Programs\StartUp及Documents and Settings\All Users\Start Menu\Programs\Startup的目录中,如果用户的计算机是区域网路中的计算机,请用户来查看自己的以上目录是否有病毒体,如果有,则可以直接删除病毒档案。

⒌ 该病毒将使用连线埠8998/udp向其master传送一个探测报文,作为回响,master将返回一个URL,病毒能从此URL下载档案,master有两个,分别为:A.ROOT-SERVERS. NET或B.ROOT-SERVERS. NET。

⒍ 病毒带有后门,将打开下列连线埠:995/udp、996/udp、997/udp、998/udp、999/udp病毒会监听来自这些连线埠的UDP报文,并分析它,如果是病毒服务发来的升级信息,则病毒用将自己自动更新。

⒎ 病毒在2003年9月10日会停止传播。

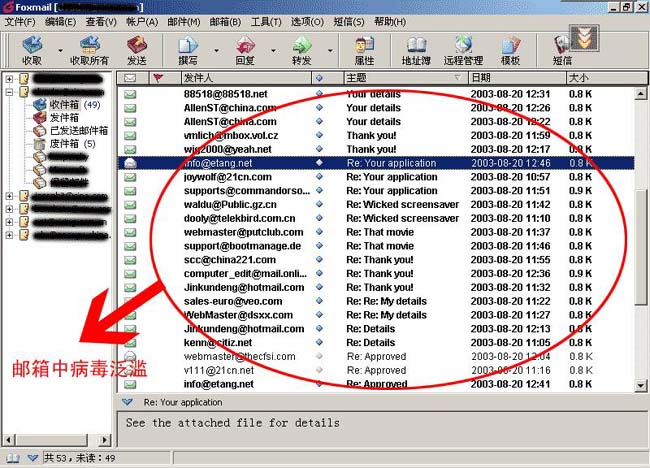

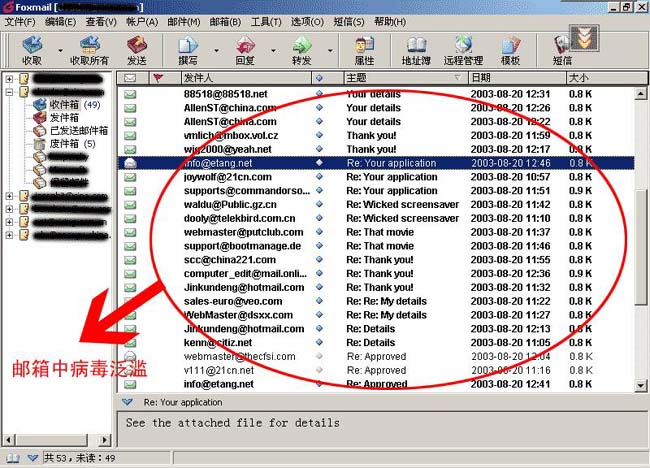

⒏ 该病毒会以下内容的病毒邮件,用户如果发现,则可以直接将这些邮件删除。

病毒邮件的主题为以下几种可能: | 附属档案名为以下几种可能: |

Re: Thank you! | your_document.pif |

Thank you! | document_all.pif |

Your details | thank_you.pif |

Re: Details | your_details.pif |

Re: Re: My details | details.pif |

Re: Approved | document_9446.pif |

Re: Your application | application.pif |

Re: Wicked screensaver | wicked_scr.scr |

Re: That movie | movie0045.pif |

讯息正文为以下几种可能:

Please see the attached file for details. | See the attached file for details |

用户如果在自己的计算机中发现以上全部或部分现象,则很有可能中了大无极变种F(Worm.Sobig.F)病毒。

大无极”变种病毒造成路由器阻塞

如今计算机在日常通信、工作和学习中已经成为一种必需的工具,一旦计算机网路瘫痪,造成的影响和损失将会难以估计。遇到“大无极”变种蠕虫病毒发作,从而导致网际网路与区域网路间的瘫痪。

公司的区域网路有40台计算机,ISP是中国网通,网通将光缆铺设进大楼,大楼内由ISP架设区域网路到楼内各公司的网路或单机进行网际网路服务,公司通过路由将线路连通,实现内部区域网路和网际网路、区域网路间的VPN以及与总公司的IP电话通讯,大致布局见图。

故障症状

区域网路内所有客户端访问网际网路或收发电子邮件、VPN访问、IP电话均出现时通时不通的现象,而通也是很短暂的,不通的现象更广泛。区域网路内的互访正常,电子邮件服务系统工作良好,交换机的信号灯闪烁也很正常,但路由器的信号灯不停地快速闪烁,就像在下载巨大档案(在使用VOIP时,路由器信号灯时会快速地闪烁)。

分析诊断

出现这样的情况时,首先关闭整个网路,重新开机。此时,上述故障消除,但不久又故伎重演。既然是路由器信号灯出现异常,会不会是ISP端有问题?拔下ISP提供的连线线,信号灯正常,插上不多时又重现故障,这样,问题的重心就转移到这到底是由内部引起还是外部造成的。用一台笔记本电脑设定好ISP的参数,将ISP提供的连线网线插上,现在浏览网页、收发电子邮件十分正常,问题显然出在内部客户端或者路由器上。

经过更换路由器,故障依旧,问题一下就集中在内部局网中的客户端了,将笔记本电脑连线到区域网路中,Ping路由器的局域端IP位址,发现不通,重新开关路由器,再Ping路由器的局域端IP位址,通了,继续几下又不通了,再开关路由器并在Ping命令中加入参数t连续Ping路由器的局域端IP位址,发现显示用时从time<10ms到Pequest timed out的过程是指数级扩大,而且通过次数只有六七次。

解决方法

从上述的分析测试中证明区域网路内肯定有客户端在强占出口通道,对外连续不断发送信号,这种情况表明一定是有客户端已经中毒,关键是要找出到底是哪一台机器出问题。笔者使用排除法对接触外界比较频繁的机器(如:人事招聘、销售、总台等使用的机器)进行逐一断网诊断,当检查到总台使用的机器并将它断网时,原本使用Ping命令不通的,现在立即出现正常信号,重新再作进一步认证,终于找到问题机器,立刻断开该计算机,网路各项指标运行正常。

由于问题机器是“大无极”变种病毒发作造成路由器阻塞,从而使其他客户端不能正常访问网际网路等。接下来就是用最新版的防毒软体进行防毒。

总结

⒈目前看到较多的是网站或区域网路中各类伺服器中毒不能正常提供服务,而网路各用户中毒造成路由器或网关瘫痪的例子确实不多见,希望大家能多注意这方面的问题。

⒉更新最新防毒软体及病毒库是防範病毒攻击的理想且有效的武器。公司的计算机就是因为没有及时更新最新版本的防毒软体而发生了网路堵塞的现象。

作者相关

盖茨悬赏50万 联手FBI通缉冲击波和大无极病毒作者

2003年11月,联邦调查局联合发布公告,巨额悬赏缉拿八月份以来风靡全球的两大计算机病毒的製造者,总奖金高达50万美元。

据悉,微软给这两位通缉犯定下的奖赏金额分别为25万美元,而据发言人称,微软另外还準备了450万美元作为未来支付相关或者类似酬劳的备用资金。

自2003年8月11日以来,“冲击波”和“大无极”病毒给全世界带来了巨大的麻烦,蠕虫肆无忌惮的挑战导致了至少50万台电脑的崩溃,并严重阻塞了整个网际网路的正常运作。时至今日,美国当局仍然只是对六位“冲击波”病毒变种作者中的三位有所了解,而两大病毒的源作者则依然游离于法网之外。

此次,全球首富盖茨以美国西部警匪片的特有风格贴出了这张缉匪告示,可见“冲击波”与“大无极”这两牛仔哥们一定让微软腰包进帐损失了不少,不过话说回来,盖茨若是不出此招,今后恐怕也难以服众。

Sobig.F病毒能赚钱!病毒作者还会推出新变体

全研究人员认为,Sobig病毒的製造者不会在编写完Sobig.F病毒之后就罢手,因为这个病毒能够赚钱,真是太好了。

Sobig系列病毒是在2003年1月开始首次传播的。这种病毒携带一种特殊的软体,能够匿名向人们的电脑传送垃圾电子邮件。成千上万台计算机被这种病毒感染之后能够被大量的电子邮件传送者用来传送不能被跟蹤的垃圾邮件。

F-Secure安全公司负责防毒研究的经理Hypponen表示,这个病毒策划周密、设计完美而且执行起来非常好。他认为,这个病毒的作者很可能向垃圾邮件製造者出售被这种病毒感染的计算机目录。我们还第一次看到编写病毒有这样好的动机:赚钱。

安全专家表示,Sobig也许是第一个用来赚钱的病毒。这就意味着编写这种病毒最新变体的团伙或者个人不会就此罢手。新的病毒变体将很快出现。儘管执法部门在努力追查这种病毒的作者,但是,这些作者知道如何使用代理伺服器,要抓到他们可能也不太容易。

据Easynews.c添加内容,图片,概述,修改目录om网站称,病毒的作者在Usenet新闻组中贴出了一个携带这种病毒黄色照片,于是这个病毒就传播出去了。贴出这个黄色照片的网路用户帐号是用偷来的信用卡办的。

美国联邦调查局对此讯息没有发表评论。